La ricerca evidenzia un cambio di strategia del gruppo APT36, che amplia il proprio raggio d’azione dalle istituzioni governative alle startup attive nei settori OSINT e cybersecurity

Milano – Acronis, azienda globale specializzata nella cybersecurity e nella protezione dati comunica che l’Acronis Threat Research Unit (TRU) ha individuato una nuova campagna di cyber spionaggio attribuita con elevato grado di certezza al gruppo noto come Transparent Tribe (APT36), attivo da oltre un decennio e storicamente concentrato su obiettivi governativi e militari dell’Asia meridionale. L’analisi rivela un’evoluzione significativa nel profilo delle vittime, con un’estensione delle attività verso l’ecosistema delle startup indiane, in particolare realtà operanti nei settori della cybersecurity e dell’open-source intelligence (OSINT).

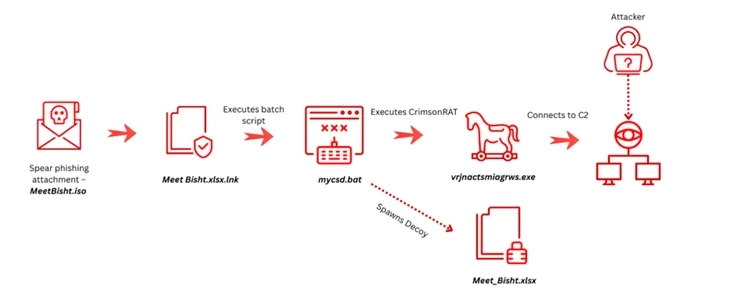

Secondo i ricercatori TRU, la campagna utilizza tecniche di social engineering basate su contenuti tematici legati al mondo startup, distribuiti tramite file ISO e collegamenti LNK malevoli, per veicolare Crimson RAT, un malware di accesso remoto già noto e ampiamente utilizzato dal gruppo in precedenti operazioni di spionaggio. Il materiale esca analizzato fa riferimento a contenuti reali e a figure effettivamente presenti nell’ecosistema tecnologico indiano, con l’obiettivo di aumentare la credibilità dell’attacco e favorire l’esecuzione del payload da parte delle vittime.

L’analisi condotta da TRU indica che, pur ampliando il proprio raggio d’azione, la campagna resta coerente con l’interesse storico di Transparent Tribe verso attività di cyber spionaggio legate ad ambiti governativi, di sicurezza e di law enforcement. Le startup prese di mira risulterebbero infatti coinvolte, direttamente o indirettamente, in progetti a supporto di enti pubblici e forze dell’ordine, rendendole obiettivi strategici per operazioni di intelligence.

“Questa campagna conferma come anche realtà percepite come dinamiche e innovative, come le startup attive in ambito tecnologico e di cybersecurity, possano diventare obiettivi di operazioni di cyber spionaggio. Le collaborazioni con enti pubblici e istituzioni rendono sempre più importante considerare la sicurezza informatica e la continuità operativa come elementi strutturali, non accessori”, è il commento di Jozsef Gegeny, Security Researcher di Acronis TRU.

Crimson RAT, il malware utilizzato nella campagna, è progettato per attività di sorveglianza avanzata e consente il controllo remoto dei sistemi compromessi, la raccolta di informazioni di sistema, la registrazione di audio e video, nonché l’esfiltrazione di dati. La ricerca evidenzia inoltre il riutilizzo di infrastrutture e modalità operative già osservate in precedenti campagne attribuite allo stesso gruppo, a supporto dell’attribuzione dell’attività analizzata.

L’attività è stata rilevata e bloccata dalle soluzioni Acronis EDR e XDR, integrate nella piattaforma Acronis Cyber Protect Cloud, che consentono di individuare e mitigare minacce avanzate attraverso un approccio multilivello basato su analisi comportamentale, rilevamento basato su AI e capacità di risposta automatizzata.

Il report completo, “New Year, New Sector: Transparent Tribe Targets India’s Startup Ecosystem”, è disponibile sul blog di Acronis Threat Research Unit e include l’analisi tecnica dettagliata della campagna, gli elementi a supporto dell’attribuzione e gli indicatori di compromissione utili ai team di sicurezza.